分类

全部

产品

厂商

领域

文章

关联搜索

小程序

渗透测试

恶意软件研究

身份认证

身份网管

这篇文章主要是讨论ios内核堆的分配特性,辟谣下:zalloc内存分配器并没有在释放内存时将object随机插入freelist链表中。

336人阅读

2024-07-13

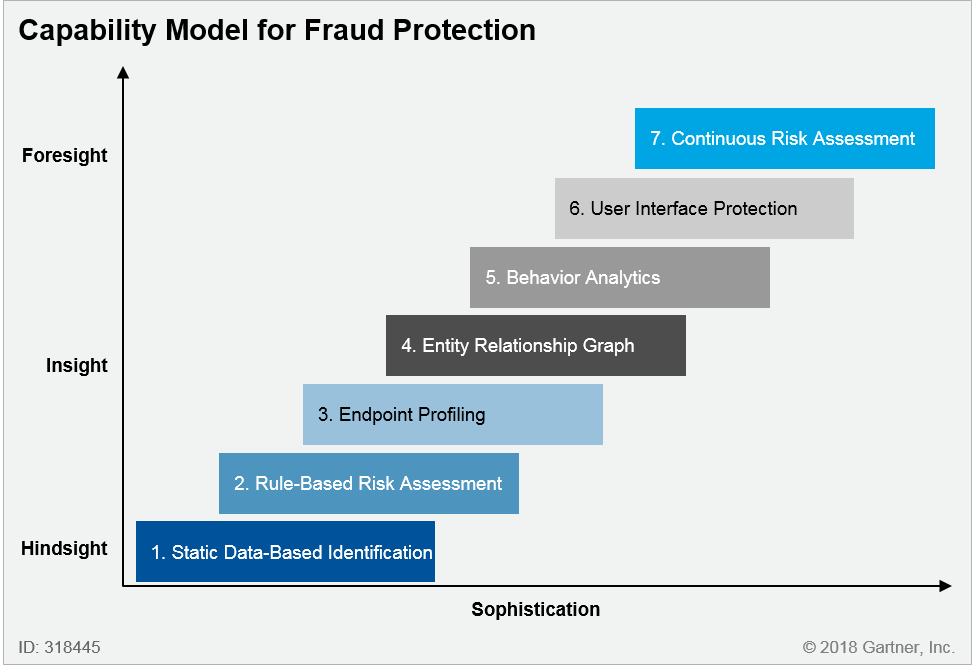

Automated attacks, and the speed with which attackers can modify their techniques to avoid detection, continue to put pressure on rule-based systems. This slows detection of new attacks and increases false positives, as rule libraries expand in breadth and complexity trying to keep up with new fraudulent activity.

379人阅读

2024-07-19

黑客通过入侵电梯系统攻击IT公司,为这些公司赢得了“电梯”的绰号。他们并没有破坏电梯本身的控制,尽管理论上他们可以这样做。

476人阅读

2024-07-13

2024年7月8日,俄罗斯网络安全公司Solar旗下的4RAYS网络威胁研究中心发布研究报告,揭露了名为"Lifting Zmiy"的亲乌克兰黑客组织对俄罗斯政府和私营公司的一系列网络攻击。

432人阅读

2024-07-13

2024年7月8日,俄罗斯网络安全公司Solar旗下的4RAYS网络威胁研究中心发布研究报告,揭露了名为"Lifting Zmiy"的亲乌克兰黑客组织对俄罗斯政府和私营公司的一系列网络攻击。

473人阅读

2024-07-13

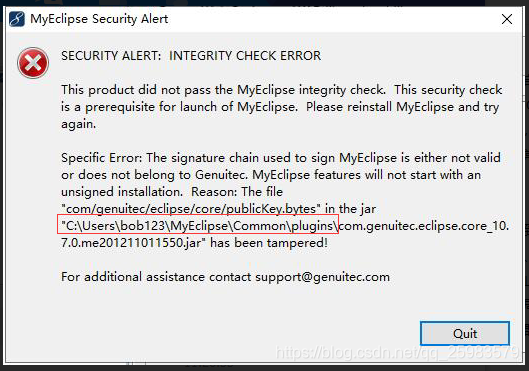

myeclipse 报错 integrity check error

288人阅读

2024-07-19

397人阅读

2024-07-13

漏洞原理是通过文件上传上传一个json文件,再通过调用程序去解析json文件执行里面php语句

370人阅读

2024-01-23

一个名为CRYSTALRAY的网络蠕虫,利用公开正规的渗透测试工具组合,在短时间内使被感染的受害者数量超过1500+。CRYSTALRAY蠕虫的动机是收集和贩卖凭证、部署加密货币挖矿程序,并在受害者机器中保持持久性。

632人阅读

2024-07-16

本期CNCERT国家工程研究中心安全资讯周报共收录安全资讯30篇。点击文章,快速阅读最新资讯。

465人阅读

2024-07-15

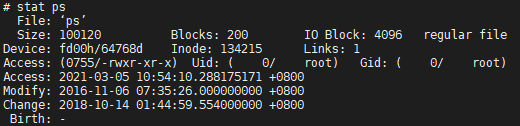

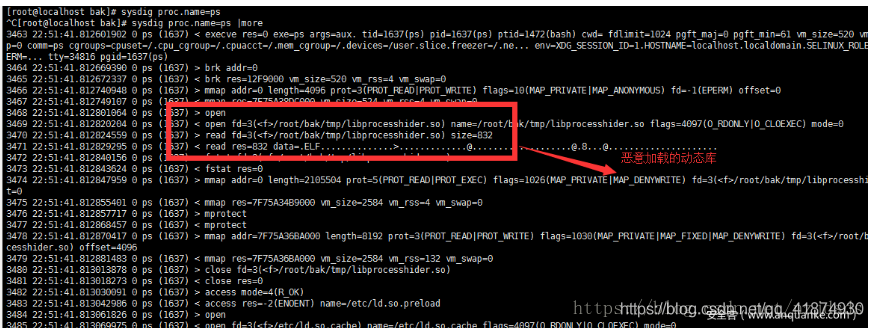

1.命令替换 实现方法 替换系统中常见的进程查看工具(比如ps、top、lsof)的二进制程序 对抗方法 使用stat命令查看文件状态并且使用md5sum命令查看文件hash,从干净的系统上拷贝这些工具的备份至当前系统,对比hash是否一致,不一致,则说明被替换了。 注:需要在bin目录下执行。 2

419人阅读

2024-07-19

ECShop最新4.1.0前台免登录SQL注入0day漏洞披露与分析

612人阅读

2024-07-13

引言2024年全球威胁报告(2024 Global Threat Analysis Report)是由Radw

410人阅读

2024-07-13

421人阅读

2024-07-15